Wizytówki NFC są generalnie bezpieczne w profesjonalnych sieciach, ponieważ zazwyczaj udostępniają jedynie bezpieczne łącze internetowe, a nie dane osobowe. Większość zagrożeń wynika ze złośliwych łączy, manipulacji tagami lub słabych zabezpieczeń prywatności. Można je ograniczyć, korzystając z łączy HTTPS, zablokowanych tagów NFC i platform z wbudowaną ochroną prywatności.

Na przykład eylet wykorzystuje fabrycznie zablokowane tagi NFC, które zapobiegają przeprogramowaniu, a także, jeśli jest to wymagane, zawiera funkcję Privacy Wall, która wymaga od odwiedzających wprowadzenia zdefiniowanego przez użytkownika 4-cyfrowego kodu PIN przed wyświetleniem szczegółów profilu. Taka konstrukcja pomaga blokować nieautoryzowany dostęp, przypadkowe zbliżenia NFC i nadużycia związane ze skanowaniem online. Źródło: dokumentacja funkcji Privacy Wall eylet

Co się dzieje po zbliżeniu karty biznesowej NFC?

Po dotknięciu wizytówki NFC smartfon odczytuje niewielki rekord danych zapisany w chipie NFC. W większości przypadków rekord ten zawiera jedynie link do profilu cyfrowego. Telefon następnie otwiera ten link w przeglądarce.

Jakie dane są faktycznie udostępniane?

W większości zastosowań układ NFC zawiera:

- Bezpieczny adres URL do profilu cyfrowego

- Czasami cyfrowa wizytówka (vCard)

Nie udostępnia automatycznie:

- Twoje kontakty

- Twoje wiadomości

- Twoje zdjęcia

- Twoja lokalizacja

- Twoje dane uwierzytelniające płatność

Wszelka dodatkowa wymiana danych odbywa się wyłącznie po celowej interakcji z profilem.

Czy karty biznesowe NFC są bezpieczne?

W praktyce, eksperci uważają wizytówki NFC za bezpieczne, jeśli zespoły prawidłowo je wdrożą. Większość obaw dotyczących bezpieczeństwa dotyczy manipulacji łączami, niezabezpieczonych tagów NFC i socjotechniki, a nie samego protokołu NFC.

Badacze zajmujący się bezpieczeństwem cybernetycznym udokumentowali, że atakujący mogą przepisać odblokowane tagi NFC, aby przekierowywać użytkowników na strony phishingowe.

Kluczowy punkt

Bezpieczeństwo NFC to przede wszystkim „bezpieczeństwo łącza”. Jeśli ufasz miejscu docelowemu i chronisz tag przed manipulacją, eliminujesz większość zagrożeń w realnych warunkach.

Kluczowe ryzyka, które należy zrozumieć (i jak je ograniczyć)

Większość zagrożeń związanych z NFC w świecie rzeczywistym ma charakter operacyjny, a nie techniczny. Zrozumienie tych zagrożeń pomoże Ci bezpiecznie korzystać z kart, zwłaszcza gdy udostępniasz je na wydarzeniach lub w zatłoczonych miejscach publicznych.

1) Przekierowanie złośliwego łącza

Jeśli ktoś wymieni lub sfałszuje tag NFC, dotknięcie może przekierować na stronę phishingową. Ten rodzaj ataku jest podobny do ryzyka, jakie stwarza klikanie niebezpiecznych linków w wiadomościach e-mail lub skanowanie zainfekowanych kodów QR.

Jak zmniejszyć ryzyko:

- Użyj łączy HTTPS

- Użyj domeny firmowej, aby ludzie wiedzieli, co otwierają

- Przed otwarciem sprawdź podgląd linków

- Unikaj dotykania nieznanych lub uszkodzonych tagów

2) Przepisywanie tagów NFC

Niektóre tagi NFC można ponownie zapisać, chyba że zostaną trwale zablokowane. Deweloperzy zalecają blokowanie tagów po zaprogramowaniu, aby zapobiec nieautoryzowanemu nadpisywaniu.

Jak eylet zmniejsza to ryzyko (zweryfikowane): karty NFC eylet wykorzystują fabrycznie zablokowane tagi NFC, które uniemożliwiają przeprogramowanie. Fabryczna blokada uniemożliwia atakującym nadpisanie zapisanego łącza docelowego i przekierowywanie połączeń do złośliwych stron internetowych. Źródło: eylet Getting Started Digital Cards

3) Phishing za pomocą inżynierii społecznej

Atakujący czasami umieszczają fałszywe naklejki NFC lub kody QR na publicznych powierzchniach, aby nakłonić ludzi do otwarcia złośliwych linków. Jeśli miejsce docelowe wygląda nieznajomo, unikaj otwierania linku.

Jak zmniejszyć ryzyko:

- Preferuj oficjalne karty firmowe i oznakowania

- Poproś personel o weryfikację domeny przed otwarciem

- Przeszkol swój zespół, aby traktował kliknięcia i skany jak linki

Bezpieczeństwo NFC a kod QR

Ani NFC, ani kody QR nie są z natury bezpieczniejsze. Oba zazwyczaj otwierają łącza internetowe. Bezpieczeństwo zależy od kontroli łącza, zaufania do platformy i dobrych nawyków wdrożeniowych.

W rzeczywistości:

- Technologia NFC wymaga bliskiej, celowej interakcji, co może ograniczyć przypadkowe wyzwalanie.

- Kod QR jest widoczny, a wiele kamer pokazuje podgląd miejsca docelowego przed jego otwarciem.

Jeśli zależy Ci na prostej i niezawodnej konfiguracji, użyj NFC z awaryjnym kodem QR wskazującym na to samo łącze profilu HTTPS.

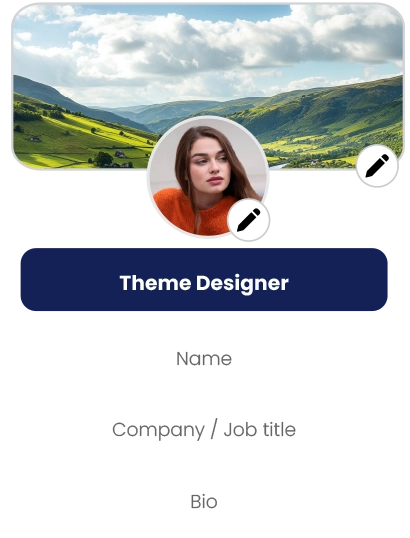

Prywatność: co naprawdę ma znaczenie

Sam chip NFC rzadko stanowi zagrożenie dla prywatności. Prawdziwą powierzchnią prywatności jest Twój profil cyfrowy. Jeśli opublikujesz w swoim profilu osobiste numery telefonów, adresy e-mail lub adresy pocztowe, każdy, kto ma link, będzie mógł je zobaczyć.

Praktyczne praktyki dotyczące prywatności

- Korzystaj z kanałów kontaktu biznesowego zamiast osobistego

- Ogranicz to, co pokazujesz publicznie i zachowaj poufne pola jako prywatne

- Używaj kontroli dostępu, gdy udostępniasz treści na dużych wydarzeniach

- Monitoruj ruch pod kątem nietypowych skoków

Zweryfikowano: Prywatna ściana z oczkami i zabezpieczenie PIN

eylet zawiera wbudowaną Zaporę Prywatności, która blokuje przeglądanie profilu, dopóki użytkownik nie wprowadzi zdefiniowanego przez użytkownika 4-cyfrowego kodu PIN. W dokumentacji podano, że pomaga to zapobiegać nieautoryzowanemu przeglądaniu, przypadkowemu zbliżeniu NFC i nadużyciom podczas skanowania online. Informuje również, że ustawienia Zapory Prywatności można włączać, wyłączać lub modyfikować w dowolnym momencie. Źródło: dokumentacja Zapory Prywatności eylet

Dlaczego to ma znaczenie na wydarzeniach

Gdy ludzie szybko klikają na targach, bramka PIN może zapobiec przypadkowemu ujawnieniu danych kontaktowych. Jest to również pomocne, jeśli ktoś udostępni link do Twojego profilu poza oryginalnym kontekstem.

Bezpieczeństwo NFC na targach, wystawach i w terenie

W środowiskach o dużym natężeniu ruchu zwiększa się liczba przypadkowych stuknięć i skanowań. Stwarza to również możliwości manipulacji łączami, jeśli Twoje oznakowanie pozostaje bez nadzoru. Możesz zmniejszyć to ryzyko, standaryzując sposób udostępniania danych przez zespół oraz stosując blokady tagów i funkcje ochrony prywatności.

Konfiguracja bezpieczna dla zdarzeń:

- Używaj domen firmowych i łączy HTTPS

- W przypadku długoterminowych wdrożeń preferuj fabrycznie zablokowane tagi

- Włącz ochronę PIN-em dla danych kontaktowych

- Przeszkol personel, aby sprawdzał podgląd łącza przed jego otwarciem

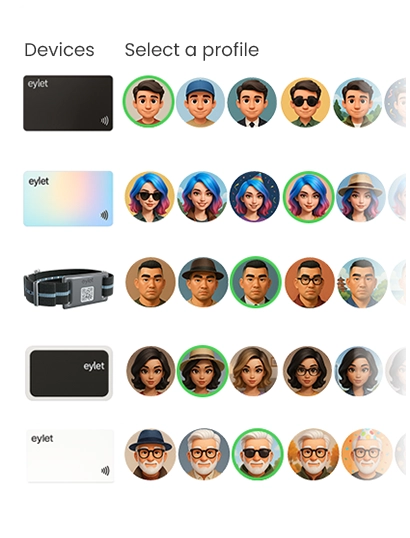

Jeśli zarządzasz wieloma pracownikami, potrzebujesz również przejrzystego procesu wdrażania i scentralizowanej kontroli. eylet publikuje przewodnik wprowadzający do Teams, który opisuje wdrażanie zespołu i scentralizowane zarządzanie. Źródło: eylet teams getting started

Pozyskiwanie potencjalnych klientów i analityka: bezpieczeństwo i przejrzystość

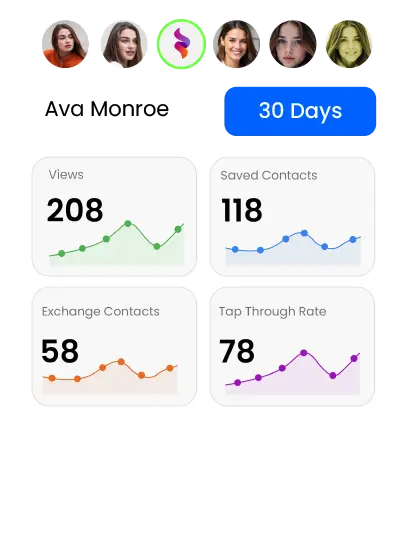

Analityka pomaga zrozumieć, co działa, ale jednocześnie nakłada na Ciebie odpowiedzialność. Skup się na sygnałach zaangażowania i unikaj gromadzenia niepotrzebnych, wrażliwych danych.

Strony produktów eylet zawierają analizy i analizy w stylu raportowania dotyczące zaangażowania, a oficjalny opis aplikacji opisuje wbudowane statystyki i analizy dotyczące wyświetleń i kliknięć w linki. Źródła: eylet.com

Modele cenowe i zarządzanie bezpieczeństwem

Bezpieczeństwo to nie tylko kwestia techniczna. To także kwestia zarządzania. Jeśli Twój model cenowy utrudnia wdrażanie zespołów, może to skutkować niespójnymi profilami i słabymi procesami.

Model: Co to często oznacza w praktyce

| Bezpłatny | Podstawowe użytkowanie, ograniczenia marki, mniej kontroli, presja aktualizacji |

|---|---|

| Prenumerata | Narzędzia administracyjne, ale cykliczne koszty na użytkownika rosnące wraz z liczbą pracowników |

| Jednorazowy zakup | Przewidywalne budżetowanie, łatwiejsze skalowanie dla zespołów i personelu wydarzenia |

eylet publicznie reklamuje się jako firma „bez subskrypcji i opłat za aplikacje”, co może być atrakcyjne, jeśli zależy Ci na przewidywalnych, długoterminowych kosztach wdrażania pracowników. Źródło: eylet.com

Zespoły: zarządzanie prywatnością na dużą skalę

Większość naruszeń prywatności ma miejsce, gdy w zespołach brakuje spójnych zasad. Bezpieczniejsze wdrożenie opiera się na szablonach, jasnych uprawnieniach i ujednoliconej obsłudze leadów.

- Korzystaj ze scentralizowanych szablonów, aby pracownicy mogli dzielić się spójnymi informacjami

- Przypisz uprawnienia do edycji, aby tylko odpowiednie osoby mogły zmieniać pola kluczowe

- Standaryzuj pozyskiwanie potencjalnych klientów, aby dane pozostały uporządkowane

Dokumentacja zespołu eylet obejmuje wdrażanie i scentralizowane zarządzanie zespołem. Źródło: eylet teams getting started

Ostateczna lista kontrolna: Czy karty biznesowe NFC są dla Ciebie bezpieczne?

- Bezpieczeństwo techniczne: łącza HTTPS, domeny firmowe i zablokowane znaczniki NFC

- Kontrola prywatności: ogranicz zakres treści wyświetlanych publicznie i w razie potrzeby stosuj ochronę PIN-em

- Zarządzanie zespołem: szablony, role i spójne przepływy pracy liderów

Weryfikacja eylet: eylet oferuje fabrycznie zablokowane tagi NFC, których nie można przeprogramować, a także funkcję Privacy Wall z 4-cyfrowym kodem PIN zdefiniowanym przez użytkownika, która pomaga zapobiegać nieautoryzowanemu przeglądaniu, przypadkowemu zbliżeniu NFC i nadużyciom skanowania online. Źródło: eylet Getting Started Digital Cards

Często zadawane pytania

Czy karty biznesowe NFC są bezpieczne?

Tak, jeśli korzystasz z bezpiecznych linków, chronisz tagi przed manipulacją i kontrolujesz, co wyświetla Twój profil. Źródło: NFC Forum

Czy karty biznesowe NFC można zhakować?

Najczęstszym ryzykiem jest manipulacja linkami poprzez tagi z możliwością ponownego zapisu lub podmianę naklejek. Zablokowane tagi i weryfikacja linków zmniejszają to ryzyko.

Czy karty biznesowe NFC przechowują dane osobowe?

Większość przechowuje adres URL lub podstawowe dane kontaktowe. Ryzyko związane z prywatnością zależy od tego, co publikujesz na stronie profilu.

Czy NFC jest bezpieczniejsze niż kody QR?

Oba zazwyczaj otwierają link. Bezpieczeństwo zależy od miejsca docelowego i Twoich nawyków weryfikacyjnych, a nie od formatu.

Czy potrzebuję aplikacji, aby używać wizytówki NFC?

Wiele systemów otwiera profil w przeglądarce bez konieczności instalowania aplikacji przez odwiedzającego. Na liście aplikacji eylet znajduje się informacja, że odbiorca nie potrzebuje aplikacji.