NFC-visitekaartjes zijn over het algemeen veilig voor professioneel netwerken, omdat ze meestal alleen een beveiligde weblink delen en geen persoonlijke gegevens. De meeste risico's komen voort uit kwaadwillige links, manipulatie van de tag of zwakke privacyinstellingen. U kunt deze risico's verminderen door HTTPS-links te gebruiken, vergrendelde NFC-tags en platforms met ingebouwde privacybescherming.

Eylet gebruikt bijvoorbeeld in de fabriek vergrendelde NFC-tags die herprogrammering voorkomen en, indien gewenst, een privacymuur waarmee bezoekers een door de gebruiker ingestelde 4-cijferige pincode moeten invoeren voordat ze profielgegevens kunnen bekijken. Dit ontwerp helpt ongeautoriseerde toegang, onbedoelde NFC-tikken en misbruik van online scans te blokkeren. Bron: documentatie van de eylet Privacy Wall

Wat gebeurt er als je een NFC-visitekaartje tegen een apparaat houdt?

Wanneer je een NFC-visitekaartje aanraakt, leest je smartphone een klein gegevensbestandje dat in de NFC-chip is opgeslagen. In de meeste gevallen bevat dit bestandje alleen een weblink naar een digitaal profiel. Je telefoon opent die link vervolgens in de browser.

Welke gegevens worden er daadwerkelijk gedeeld?

In de meeste implementaties bevat de NFC-chip het volgende:

- Een beveiligde URL naar een digitaal profiel

- Soms een digitale contactkaart (vCard)

Het wordt niet automatisch gedeeld:

- Uw contactpersonen

- Uw berichten

- Jouw foto's

- Uw locatie

- Uw betaalgegevens

Eventuele verdere gegevensuitwisseling vindt alleen plaats nadat u bewust interactie hebt met de profielpagina.

Zijn NFC-visitekaartjes veilig?

In de praktijk beschouwen experts NFC-visitekaartjes als veilig wanneer teams ze correct inzetten. De meeste beveiligingsrisico's hebben betrekking op het manipuleren van links, onbeveiligde NFC-tags en social engineering, en niet op het NFC-protocol zelf.

Onderzoekers op het gebied van cyberbeveiliging hebben aangetoond dat aanvallers ontgrendelde NFC-tags kunnen herschrijven om gebruikers door te sturen naar phishingwebsites.

Kernpunt

NFC-veiligheid draait vooral om "verbindingsveiligheid". Als je de bestemming vertrouwt en de tag beschermt tegen manipulatie, elimineer je het grootste deel van het risico in de praktijk.

Belangrijke risico's om te begrijpen (en hoe u ze kunt verminderen)

De meeste risico's bij NFC in de praktijk zijn operationeel, niet technisch. Inzicht in deze risico's helpt je om kaarten veilig te gebruiken, vooral wanneer je ze deelt op evenementen of in drukke openbare ruimtes.

1) Omleiding van een kwaadwillige link

Als iemand een NFC-tag vervangt of manipuleert, kan een tikje op de tag je doorverwijzen naar een phishingwebsite. Dit type aanval is vergelijkbaar met het risico dat je loopt wanneer je op onveilige e-maillinks klikt of gecompromitteerde QR-codes scant.

Hoe risico's te verminderen:

- Gebruik HTTPS-links

- Gebruik een domein met uw merknaam, zodat mensen herkennen wat ze openen.

- Controleer de linkvoorbeelden voordat u ze opent.

- Tik niet op onbekende of beschadigde labels.

2) Herschrijven van NFC-tags

Sommige NFC-tags blijven herschrijfbaar, tenzij ze permanent vergrendeld zijn. Ontwikkelaars raden over het algemeen aan om tags na het programmeren te vergrendelen om ongeautoriseerd overschrijven te voorkomen.

Hoe eylet dit risico verkleint (geverifieerd): eylet NFC-kaarten gebruiken in de fabriek vergrendelde NFC-tags die herprogrammering voorkomen. Door de fabrieksvergrendeling kunnen aanvallers de opgeslagen bestemmingslink niet overschrijven en tikken niet doorsturen naar kwaadwillende websites. Bron: eylet aan de slag met digitale kaarten

3) Phishing via social engineering

Aanvallers plaatsen soms nep-NFC-stickers of QR-codes op openbare oppervlakken om mensen te verleiden tot het openen van schadelijke links. Als de bestemming er onbekend uitziet, open de link dan niet.

Hoe risico's te verminderen:

- Geef de voorkeur aan officiële visitekaartjes en bewegwijzering met het logo van het merk.

- Vraag het personeel om het domein te verifiëren voordat ze openen.

- Train je team om tikken en scannen als links te behandelen.

NFC versus QR-code beveiliging

Noch NFC-codes, noch QR-codes zijn inherent veiliger. Beide openen doorgaans weblinks. De beveiliging hangt af van de controle over de link, het vertrouwen in het platform en goede implementatiepraktijken.

In de praktijk:

- NFC vereist nauw en bewust contact, wat onbedoelde activering kan verminderen.

- De QR-code is zichtbaar en veel camera's tonen een voorbeeld van de bestemming voordat de pagina wordt geopend.

Voor een eenvoudige en betrouwbare configuratie kunt u NFC gebruiken met een QR-code als back-up die verwijst naar dezelfde HTTPS-profielkoppeling.

Privacy: wat er echt toe doet

De NFC-chip zelf vormt zelden een privacyrisico. Het echte privacyrisico zit hem in je digitale profiel. Als je persoonlijke telefoonnummers, e-mailadressen of adressen op je profiel publiceert, kan iedereen met de link deze inzien.

Praktische privacypraktijken

- Gebruik zakelijke contactkanalen in plaats van persoonlijke.

- Beperk wat je openbaar laat zien en houd gevoelige velden privé.

- Gebruik toegangsbeheer wanneer u informatie deelt tijdens grote evenementen.

- Monitor het verkeer op ongebruikelijke pieken.

Geverifieerd: eylet Privacy Wall en PIN-beveiliging

eylet heeft een ingebouwde privacymuur die het bekijken van profielen blokkeert, tenzij een bezoeker een door de gebruiker ingestelde 4-cijferige pincode invoert. Volgens de documentatie helpt dit ongeautoriseerd bekijken, onbedoelde NFC-tikken en misbruik van online scans te voorkomen. Ook staat erin dat je de instellingen van de privacymuur op elk moment kunt in- of uitschakelen of wijzigen. Bron: documentatie van de eylet privacymuur.

Waarom dit belangrijk is bij evenementen

Wanneer mensen op beurzen snel op hun scherm tikken, kan een pincodebeveiliging voorkomen dat contactgegevens per ongeluk openbaar worden gemaakt. Het is ook handig als iemand je profiellink buiten de oorspronkelijke context deelt.

NFC-beveiliging voor beurzen, tentoonstellingen en buitendienstteams.

Drukte verhoogt het risico op onbedoelde aanrakingen en scans. Ook ontstaan er mogelijkheden voor manipulatie van links als uw digitale signage onbeheerd is. U kunt dit risico verkleinen door de manier waarop uw team gegevens deelt te standaardiseren en door gebruik te maken van vergrendelde tags en privacyinstellingen.

Evenementveilige opstelling:

- Gebruik merkdomeinen en HTTPS-links.

- Voor langdurige implementaties geven we de voorkeur aan in de fabriek vergrendelde tags.

- Schakel PIN-beveiliging in voor contactgegevens

- Train medewerkers om de linkpreview te controleren voordat ze de link openen.

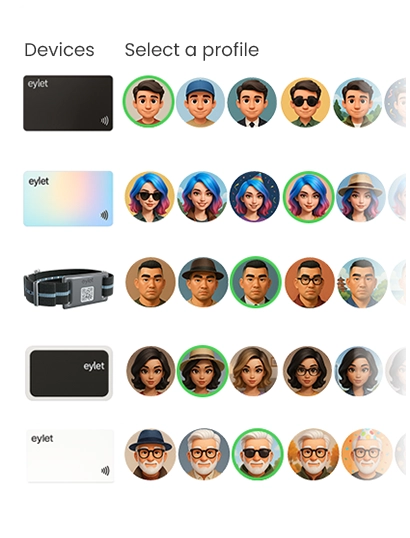

Als je meerdere medewerkers aanstuurt, wil je ook een duidelijke onboarding en gecentraliseerde beheermogelijkheden. eylet publiceert een handleiding 'Aan de slag met Teams' waarin de onboarding en het gecentraliseerde beheer van teams worden beschreven. Bron: eylet teams getting started

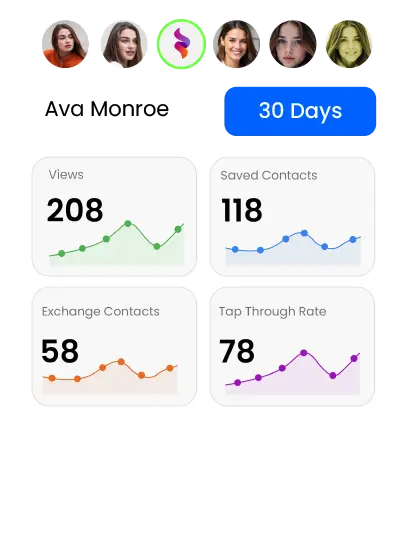

Leadgeneratie en -analyse: beveiliging met inzicht.

Analyses helpen je te begrijpen wat werkt, maar brengen ook verantwoordelijkheid met zich mee. Houd analyses gericht op signalen van betrokkenheid en vermijd het verzamelen van onnodig gevoelige gegevens.

Op de productpagina's van eylet wordt verwezen naar analyses en rapportages over gebruikersbetrokkenheid, en in de officiële appbeschrijving staan ingebouwde statistieken en analyses voor weergaven en linkklikken. Bronnen: eylet.com

Prijsmodellen en beveiligingsbeheer

Beveiliging is niet alleen technisch, maar ook governance. Als uw prijsmodel de uitrol van teams bemoeilijkt, kan dit leiden tot inconsistente profielen en zwakke processen.

Model: Wat het in de praktijk vaak betekent.

| Vrij | Basisgebruik, beperkingen qua merkuitstraling, minder bedieningsmogelijkheden, druk om te upgraden |

|---|---|

| Abonnement | Beheertools, maar wel terugkerende kosten per gebruiker die toenemen met het aantal medewerkers. |

| Eenmalige aankoop | Voorspelbare budgettering, eenvoudiger schaalvergroting voor teams en evenementpersoneel |

Eylet profileert zich publiekelijk als "Geen abonnementen, geen app-kosten", wat aantrekkelijk kan zijn als je voorspelbare kosten op lange termijn wilt voor de uitrol van personeel. Bron: eylet.com

Teams: privacybeheer op grote schaal

De meeste privacyproblemen ontstaan wanneer teams geen consistente regels hanteren. Een veiligere implementatie maakt gebruik van sjablonen, duidelijke machtigingen en gestandaardiseerde afhandeling van leads.

- Gebruik gecentraliseerde sjablonen zodat medewerkers consistente informatie delen.

- Wijs bewerkingsrechten toe, zodat alleen de juiste personen belangrijke velden kunnen wijzigen.

- Standaardiseer de leadgeneratie zodat de gegevens overzichtelijk blijven.

De teamdocumentatie van eylet behandelt de onboarding en het gecentraliseerde teammanagement. Bron: eylet teams getting started

Laatste checklist: Zijn NFC-visitekaartjes veilig voor u?

- Technische beveiliging: HTTPS-links, merkdomeinen en vergrendelde NFC-tags.

- Privacyinstellingen: beperk wat openbaar wordt weergegeven en gebruik pincodebeveiliging indien nodig.

- Teammanagement: sjablonen, rollen en consistente workflows voor leidinggevenden

Eylet-verificatie: Eylet levert in de fabriek vergrendelde NFC-tags die niet opnieuw geprogrammeerd kunnen worden, samen met een Privacy Wall met een door de gebruiker gedefinieerde 4-cijferige pincode om ongeautoriseerd bekijken, onbedoelde NFC-tikken en misbruik van online scannen te voorkomen. Bron: Eylet digitale kaarten voor beginners

Veelgestelde vragen

Zijn NFC-visitekaartjes veilig?

Ja, wanneer je beveiligde links gebruikt, bescherm je tags tegen manipulatie en bepaal je wat je profiel weergeeft. Bron: NFC Forum

Kunnen NFC-visitekaartjes gehackt worden?

Het meest voorkomende risico is het manipuleren van links door middel van herschrijfbare tags of het verwisselen van stickers. Vergrendelde tags en linkverificatie verminderen dit risico.

Worden er op NFC-visitekaartjes persoonlijke gegevens opgeslagen?

De meeste gebruikers bewaren een URL of basiscontactgegevens. Uw privacyrisico hangt af van wat u op uw profielpagina publiceert.

Is NFC veiliger dan QR-codes?

Beide openen meestal een link. De veiligheid hangt af van de bestemming en uw verificatiegewoonten, niet van het formaat.

Heb ik een app nodig om een NFC-visitekaartje te gebruiken?

Veel systemen openen een browsergebaseerd profiel zonder dat de bezoeker een app hoeft te installeren. Volgens de app-lijst van eylet heeft de ontvanger geen app nodig.